Phát hiện và bảo vệ không cần tác nhân

Với Shadow, bạn sẽ có được cách tiếp cận không cần tác nhân độc đáo mang lại lợi ích cho cả quản trị viên CNTT và nhóm bảo mật của bạn. Được xây dựng trên cơ sở tự động hóa thông minh, nó được thiết kế để có quy mô hoạt động nhẹ nhàng nhằm giảm thiểu tác động lên CNTT. Và những kẻ tấn công không thể vô hiệu hóa hoặc phá hoại nó như các giải pháp dựa trên tác nhân khác.

Tích hợp 75 kỹ thuật lừa dối

Sử dụng các kỹ thuật lừa dối để bắt chước thông tin xác thực, kết nối, dữ liệu, hệ thống và các tạo phẩm khác có vẻ hữu ích đối với kẻ tấn công. Điều này giúp bạn đảm bảo phát hiện sớm cả kẻ tấn công nội bộ lẫn kẻ tấn công bên ngoài—bất kể sự xâm phạm bắt đầu từ đâu.

Chế độ đánh lừa tự động

Hệ thống tự động hóa thông minh Shadow cung cấp cho bạn một môi trường lừa dối có độ chân thực cao, có khả năng mở rộng và điều chỉnh theo thời gian. Và đó là công việc đòi hỏi rất ít nỗ lực của con người. Shadow phân tích bối cảnh điểm cuối và thiết kế các biện pháp lừa dối phù hợp cho từng máy. Sau đó, nó triển khai chúng thông qua quy trình một cú nhấp chuột và quản lý quá trình liên tục điều chỉnh và quản lý các hành vi lừa dối theo thời gian.

Từ góc nhìn của kẻ tấn công

Với bảng điều khiển quản lý Shadow, bạn có thể biết mức độ tiếp cận của kẻ tấn công với các tài sản quan trọng và bạn có được dòng thời gian đầy đủ về hoạt động của kẻ tấn công sau khi thực hiện hành vi lừa đảo. Bạn cũng có thể xem cách kẻ tấn công nhận biết dữ liệu lừa đảo và nhiều thông tin hơn về hoạt động của kẻ tấn công.

Báo hiệu tệp Microsoft 365 lừa đảo

Với Shadow, bạn có thể tự động hóa việc tạo và tùy chỉnh hàng trăm nghìn tài liệu Microsoft Word và Excel lừa đảo. Những tài liệu này không thể phân biệt được với bài viết chính hãng, cho đến cách sử dụng logo và tiêu đề thư của công ty. Và những tài liệu có vẻ như thật này có thể chứa dữ liệu giả mạo, đặt ra cảnh báo ngay khi kẻ tấn công cố gắng sử dụng thông tin để giành quyền truy cập.

Ưu điểm:

- Đảm bảo phát hiện kẻ tấn công sớm và tăng tốc độ điều tra mối đe dọa

- Giảm thiểu các ảnh hưởng do tấn công bằng cách cung cấp cảnh báo chất lượng cao

- Công nghệ không cần cài đặt Agent triển khai dễ dàng và không thể bị bỏ qua

- Cung cấp phòng thủ liên tục bằng cách điều chỉnh động theo sự thay đổi của môi trường IT

- Đã được chứng minh có khả năng mở rộng trên các mạng có hơn một triệu end-point

- Bổ sung những khoảng trống bị bỏ qua bởi các phương pháp phát hiện mối đe dọa dựa trên thói quen và hành vi.

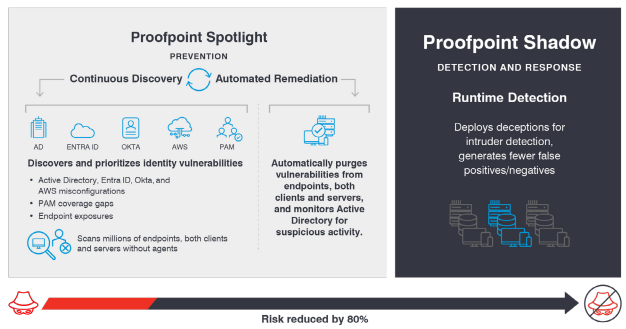

Cách thức hoạt động

Cách thức hoạt động của Shadow deception có thể hiểu đơn giản bằng cách Proofpoint tạo ra những căn phòng có môi trường giống như trên hệ thống thật của bạn. Các môi trường này có thể nằm ở bất kỳ đâu và tạo ra những miếng mồi ngon bằng các phương pháp không cần tác nhân. Việc này sẽ thu hút những kẻ tấn công vào môi trường tài sản của doanh nghiệp với mục đích phát hiện ra sự tồn tài của chúng.

TÌM KIẾM ĐỐI TÁC

-

Phần mềm quản lý suất ăn và định lượng dinh dưỡng

Liên hệ: Công ty Cổ phần Công nghệ KATEC

-

Giải pháp Easy SmartOTP

Liên hệ: Công ty CP Đầu tư Công nghệ Và Thương mại SoftDreams

-

Phần mềm hợp đồng điện tử EasyDocs

Liên hệ: Công ty CP Đầu tư Công nghệ Và Thương mại SoftDreams

-

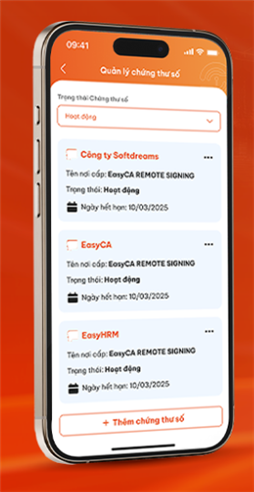

Phần mềm chữ ký số EasyCA

Liên hệ: Công ty CP Đầu tư Công nghệ Và Thương mại SoftDreams

-

Phần mềm quản lý bán hàng EasyPOS

Liên hệ: Công ty CP Đầu tư Công nghệ Và Thương mại SoftDreams

-

Phần mềm in vé điện tử EasyTicket

Liên hệ: Công ty CP Đầu tư Công nghệ Và Thương mại SoftDreams

Danh mục